WazirX: cómo Corea del Norte robó 235 millones de dólares a los usuarios de criptomonedas de la India — y nadie pagará

El 18 de julio de 2024, a las 9:04 AM hora de Mumbai, alguien comenzó a vaciar la billetera más grande de WazirX. Veintiséis minutos después, 235 millones de dólares se habían ido. A partir de enero de 2026, los usuarios están sosteniendo tokens no comercializables. Los perpetradores están en Pyongyang.

1. El robo del siglo

Mumbai, 18 de julio de 2024. WazirX es el intercambio de criptomonedas más grande de la India — decenas de millones de usuarios registrados, la puerta de entrada a las criptomonedas para una de las poblaciones más jóvenes del planeta.

A las 9:04 AM, una billetera multifirma autorizada para gestionar las reservas de la plataforma comienza a vaciarse. Token tras token: SHIB, ETH, MATIC, PEPE. El ritmo es mecánico, rápido, preciso. Veintiséis minutos. 235 millones de dólares transferidos a direcciones anónimas.

Los usuarios están navegando normalmente todo el tiempo. Las aplicaciones muestran saldos como de costumbre. A la 1:00 PM, WazirX suspende los retiros con un breve aviso citando "problemas técnicos". Horas después llega la confirmación: "We are aware that one of our multisig wallets has been compromised."

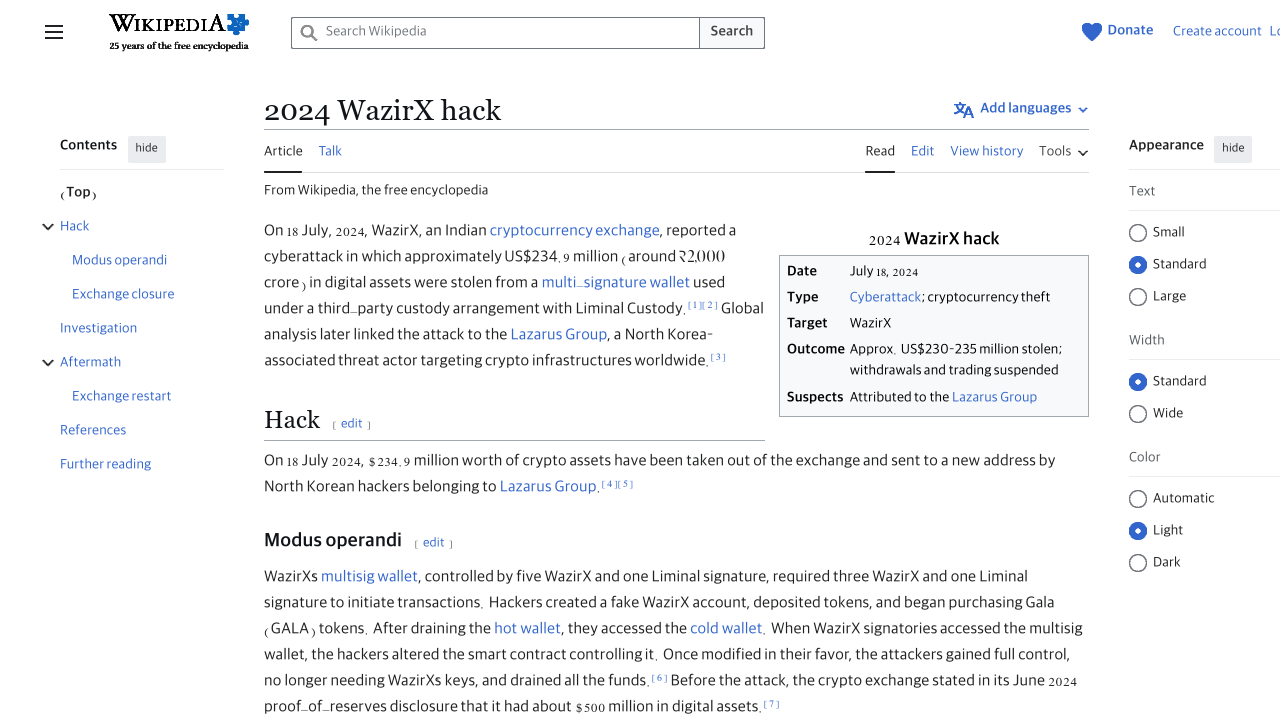

Fue el segundo robo más grande en la historia de las criptomonedas, solo superado por el robo de 625 millones de dólares a Ronin Network en 2022. La diferencia clave: Axie Infinity y Sky Mavis reembolsaron a sus usuarios. WazirX no lo hizo.

2. Anatomía del ataque

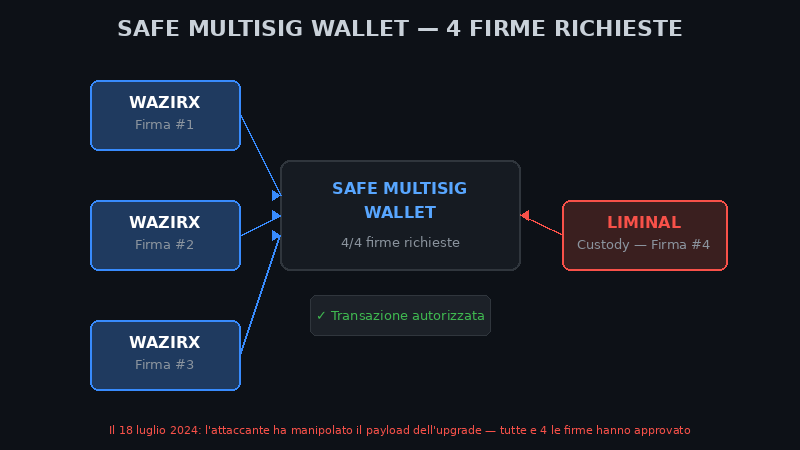

La billetera objetivo era una multifirma de Safe. Safe requiere múltiples firmas digitales de dispositivos separados para autorizar cualquier transacción saliente. Tres de las cuatro firmas requeridas pertenecían a WazirX. La cuarta pertenecía a Liminal Custody, un custodio tercero elegido para fortalecer la seguridad operativa.

Los atacantes explotaron el mecanismo de actualización de contrato de Safe. Elaboraron una transacción de actualización con una carga maliciosa: en lugar de actualizar el contrato con código legítimo, la nueva implementación transfería el control total de la billetera a los atacantes. Cuando los firmantes autorizados aprobaron lo que parecía ser un mantenimiento rutinario, estaban firmando su propia perdición.

Las cuatro firmas aprobadas. Los fondos se fueron.

Chainalysis, Elliptic, ZachXBT y Mandiant analizaron el ataque. Los tres dispositivos de hardware de WazirX utilizados para firmar estaban limpios — no se detectó compromiso. La manipulación había ocurrido anteriormente, en la capa de visualización que mostraba a los firmantes la transacción que estaban aprobando.

3. La firma fantasma — El papel de Liminal Custody

Liminal Custody controlaba la cuarta firma. Pero también controlaba algo más relevante: la plataforma de interfaz que WazirX usaba para ver y aprobar transacciones salientes. Los firmantes de WazirX vieron lo que la interfaz de Liminal les mostró — no lo que realmente estaba sucediendo en cadena.

El 22 de octubre de 2024 — 75 días después del hack — Liminal reveló un detalle que debería haber generado más titulares: WazirX aún tenía 175 millones de dólares depositados en su plataforma. De eso, aproximadamente 50 millones de dólares estaban bajo control directo de WazirX. Un intercambio justo robado de 235 millones de dólares, aún usando el mismo custodio para cientos de millones de dólares.

En septiembre de 2024, Liminal encargó una auditoría a Grant Thornton. El hallazgo: la infraestructura de Liminal estaba intacta. La brecha se originó en el "lado del cliente" — significando WazirX. El fundador de WazirX, Nischal Shetty, respondió a TheStreet directamente: "The cyber attack was not on the infrastructure of WazirX. It was a website we were using for managing these funds — Liminal's platform. We don't know what was happening behind the scenes of a different website."

Dos auditorías. Dos conclusiones opuestas. Cada una encargada por la parte que estaba destinada a exonerar.

4. El Grupo Lazarus — Cuando Pyongyang está detrás

El FBI, Chainalysis y ZachXBT atribuyeron el ataque al Grupo Lazarus — la unidad de hackers de la inteligencia militar norcoreana (RGB, Buró General de Reconocimiento).

Entre 2017 y 2024, Lazarus robó más de 3 mil millones de dólares en criptomonedas, según estimaciones del Tesoro de EE. UU. Esos fondos financian el programa nuclear y de misiles de Kim Jong-un, eludiendo sanciones internacionales. Esto no es especulación: es la conclusión de investigaciones paralelas del FBI, la ONU y el Departamento del Tesoro de EE. UU., respaldadas por análisis verificable en la cadena.

Su método es documentado y consistente. Meses de preparación: infiltración de organizaciones objetivo a través de falsas entrevistas de trabajo con ingenieros de software — la misma técnica utilizada en el ataque a Ronin — instalación de malware a través de archivos compartidos durante entrevistas, mapeo de infraestructura, identificación de puntos débiles en el proceso de firma. Luego ejecución en un momento de baja vigilancia operativa.

Los fondos robados a WazirX siguieron la ruta Lazarus estándar: billeteras intermedias, luego Tornado Cash — el mezclador de Ethereum sancionado por OFAC en 2022. De Tornado Cash, los fondos se dispersan a través de miles de micro-transacciones hacia billeteras limpias. 235 millones de dólares. Recuperados: cero.

5. Socialización de pérdidas — Quién pagó realmente

WazirX no se declaró en quiebra. Hizo algo más sutil.

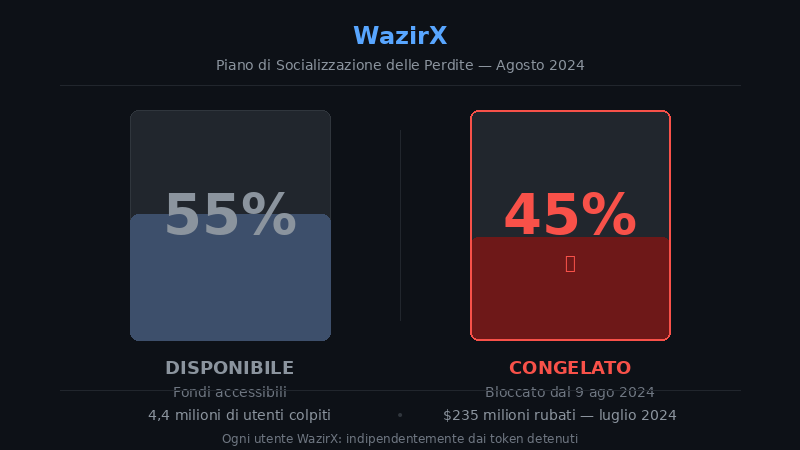

El 9 de agosto de 2024 — tres semanas después del hack — el intercambio publicó un plan de "socialización de pérdidas". El 45 % del saldo de cada usuario fue congelado inmediatamente. Alguien con 10.000 dólares en WazirX pudo acceder a 5.500 dólares. Los 4.500 dólares restantes fueron bloqueados pendiente de un plan de recuperación aún por definir.

La lógica: la pérdida de 235 millones de dólares se distribuye proporcionalmente en toda la base de usuarios en lugar de concentrarse en los tenedores de los tokens específicamente robados. Una forma de mutualización forzada del riesgo.

El problema: un usuario que solo tenía USDT o Bitcoin en WazirX — activos intactos por el hack — terminó con el 45 % de sus fondos congelados de todos modos. Su pérdida no fue operativa. Fue impuesta.

Foros de criptomonedas indios, subreddits, hilos de Twitter: la respuesta del usuario fue ira. Miles de posts. Peticiones. Quejas. Un usuario de Reddit India documentó tener el equivalente de aproximadamente 45.000 dólares congelados. Su única opción restante fue unirse a una acción colectiva a través de los procedimientos de Singapur — costos de participación estimados superiores a lo que probablemente recuperarían.

6. Singapur, Recovery Tokens y justicia imposible

WazirX opera a través de Zettai Pte Ltd, una empresa registrada en Singapur. El 28 de agosto de 2024, presentó una solicitud de protección de moratoria con la Corte Superior de Singapur, que fue otorgada el 27 de septiembre de 2024.

En paralelo, 54 víctimas del hack llevaron el caso a la Corte Suprema de la India. El 16 de abril de 2025, los jueces Gavai y Masih rechazaron la petición: la regulación de criptomonedas es un asunto político, no judicial. Ya en marzo de 2025, la NCDRC había desestimado un caso separado. Para 4,4 millones de usuarios afectados, el poder judicial indio entregó un único mensaje: manejadlo ustedes.

El plan de reestructuración aprobado en abril de 2025 recibió aprobación del 93,1 % de los acreedores. El 83 % de los fondos no robados se redistribuyen inmediatamente; el resto viene en forma de Recovery Tokens, distribuidos en enero de 2026.

Tres problemas estructurales que el plan no soluciona: los Recovery Tokens no son comercializables en ningún intercambio — cero liquidez, cero precio de mercado independiente. Son revaluados cada tres meses por el propio WazirX, sin mecanismo externo. El plan no garantiza ningún porcentaje de recuperación mínimo: si WazirX no genera recursos suficientes, los tokens no pagan nada.

Los usuarios indios que buscan afirmar sus derechos como acreedores extranjeros de una empresa singapurense deben navegar por procedimientos legales internacionales — costos prohibitivos en relación con los montos perdidos por la mayoría de participantes minoristas.

7. El juego de culpas — Quién no ha contado la historia completa

Casi dos años después del hack, cinco preguntas permanecen sin respuestas públicas creíbles.

¿Cuánto sabía la gerencia de WazirX antes de informar a los usuarios? El ataque comenzó a las 9:04 AM. Los retiros fueron suspendidos a la 1:00 PM. Cuatro horas durante las cuales el intercambio era técnicamente operativo — y algunos usuarios depositaron fondos.

¿Por qué la interfaz de Liminal mostró datos inconsistentes con la cadena de bloques? Si los firmantes de WazirX vieron una transacción legítima en la pantalla mientras algo diferente sucedía en la cadena, el punto de compromiso estaba en la interfaz. Liminal no ha publicado registros técnicos verificables relacionados con el incidente.

¿Quién aprobó la actualización del contrato Safe, y bajo qué procedimiento? Una actualización de contrato inteligente es una operación de alto riesgo. El proceso interno de WazirX para este tipo de transacción nunca ha sido hecho público.

¿La estructura de Singapur fue diseñada para proteger a la empresa de los acreedores? La moratoria bloqueó acciones legales de usuarios durante más de un año mientras WazirX operaba y construía su plan en relativa paz.

¿Quién realmente controlaba WazirX en el momento del hack? En diciembre de 2025, Nischal Shetty confirmó a TheStreet que la disputa de propiedad con Binance está en litigio formal. Binance sostiene que la adquisición de 2019 nunca fue finalizada. Shetty la llama "he said, she said" y se negó a decir si Binance se comunicó después del hack, citando el litigio en curso. Si la estructura de propiedad fue cuestionada en el momento de la brecha, ¿quién tenía la autoridad final sobre las decisiones operativas?

WazirX y Liminal aún intercambian acusaciones. Ninguno ha enfrentado consecuencias legales significativas. Ningún ejecutivo ha sido acusado en ninguna jurisdicción.

8. Conclusión investigativa

El robo de WazirX ilustra algo que vale la pena entender claramente.

El protocolo Safe no tenía vulnerabilidades. La cadena de bloques de Ethereum no fue comprometida. La criptografía detrás de las firmas digitales funcionó exactamente como se diseñó. El ataque tuvo éxito porque explotó la capa humana e infraestructural que se sienta encima de la tecnología: la interfaz que muestra las transacciones, el proceso de revisión interna, la confianza entre socios comerciales.

El Grupo Lazarus robó 235 millones de dólares sin tocar un único algoritmo criptográfico. Manipularon lo que la gente veía en sus pantallas.

A partir de enero de 2026, los usuarios de WazirX tienen Recovery Tokens cuyo valor depende completamente del futuro operativo de una empresa que acaba de sufrir el segundo robo de criptomonedas más grande de la historia. El Grupo Lazarus ya ha convertido los fondos. El programa de misiles de Corea del Norte recibió una inyección de liquidez.

Liminal y WazirX aún están discutiendo. Los acreedores aún están esperando. La historia se repite cada año — nombre de intercambio diferente, mismo mecanismo de ataque — porque la lección es incómoda: quienquiera que tenga tus claves privadas tiene tus fondos. La única protección real contra el próximo WazirX es no tener un próximo WazirX en el que confiar.

Obtén más información: Alternativas a WazirX: exchanges seguros 2026 | Mejores intercambios de Bitcoin 2026 | DAC8 Criptomonedas UE 2026 | Bitcoin ETP en bolsa