WazirX: Wie Nordkorea 235 Millionen Dollar von indischen Krypto-Nutzern stahl — und niemand dafür haftet

Am 18. Juli 2024, um 9:04 Uhr Mumbais, begann jemand, WazirX' größte Geldbörse zu leeren. Sechsundzwanzig Minuten später war eine Viertelmilliarde Dollar weg. Im Januar 2026 halten Nutzer nicht handelbare Token. Die Täter sitzen in Pjöngjang.

1. Der große Raub

Mumbai, 18. Juli 2024. WazirX ist Indiens größte Krypto-Börse — Millionen registrierter Nutzer, das Tor zur Kryptowelt für eine der jüngsten Bevölkerungen des Planeten.

Um 9:04 Uhr beginnt eine mehrsignatur-fähige Geldbörse, die für die Verwaltung der Plattformreserven autorisiert ist, zu leeren. Token für Token: SHIB, ETH, MATIC, PEPE. Das Tempo ist mechanisch, schnell, präzise. Sechsundzwanzig Minuten. 235 Millionen Dollar an anonyme Adressen überwiesen.

Nutzer surfen die ganze Zeit normal weiter. Die Apps zeigen die Guthaben wie üblich. Um 13:00 Uhr sperrt WazirX Abhebungen mit einer kurzen Mitteilung über "technische Probleme". Stunden später kommt die Bestätigung: "We are aware that one of our multisig wallets has been compromised."

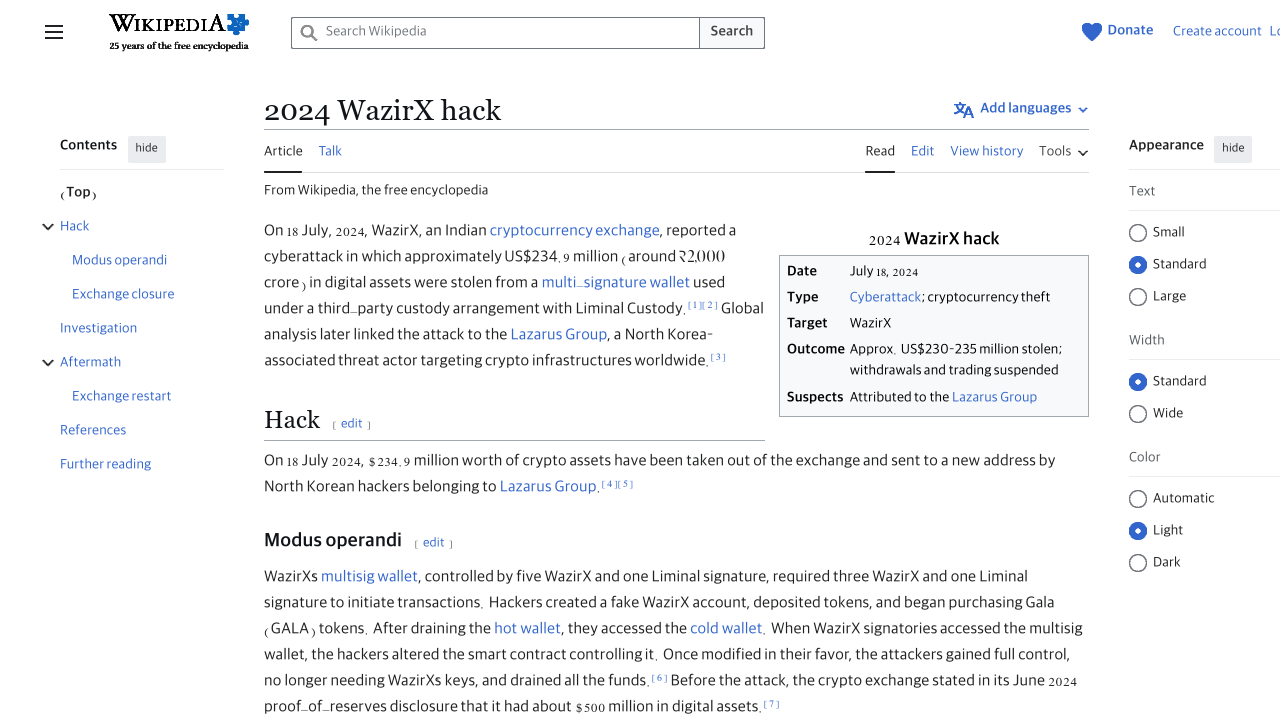

Es war der zweitgrößte Hack in der Kryptogeschichte, nur hinter dem 625-Millionen-Dollar-Raub beim Ronin Network im Jahr 2022. Der Unterschied: Axie Infinity und Sky Mavis erstatteten ihren Nutzern Geld. WazirX tat das nicht.

2. Die Anatomie des Angriffs

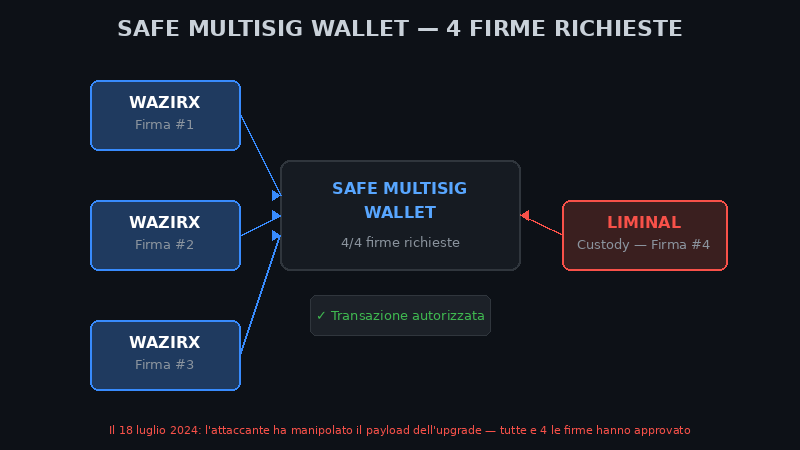

Die angezielt Geldbörse war ein Safe-Multisig-Wallet. Safe erfordert mehrere digitale Signaturen von separaten Geräten, um jede ausgehende Transaktion zu autorisieren. Drei der vier erforderlichen Signaturen gehörten WazirX. Die vierte gehörte Liminal Custody, einem Drittanbieter für Verwahrung, der gewählt wurde, um die operative Sicherheit zu erhöhen.

Die Angreifer nutzten Safes Vertragsaktualisierungsmechanismus. Sie erstellten eine Aktualisierungstransaktion mit einer böswilligen Nutzlast: Anstatt den Vertrag mit legitimen Code zu aktualisieren, übertrug die neue Implementierung die volle Kontrolle der Geldbörse an die Angreifer selbst. Als die autorisierten Unterzeichner genehmigten, was wie eine Routinewartung aussah, unterzeichneten sie ihren eigenen Untergang.

Alle vier Signaturen genehmigt. Die Gelder verließen das System.

Chainalysis, Elliptic, ZachXBT und Mandiant analysierten den Angriff. Die drei WazirX-Hardware-Geräte für Unterschriften waren sauber — keine Kompromittierung erkannt. Die Manipulation war früher erfolgt, in der Anzeigeschicht, die Unterzeichner die zu genehmigenden Transaktionen zeigte.

3. Die Geister-Signatur — Liminal Custodys Rolle

Liminal Custody kontrollierte die vierte Signatur. Aber es kontrollierte auch etwas Relevanteren: die Interface-Plattform, die WazirX zur Anzeige und Genehmigung ausgehender Transaktionen verwendete. WazirX-Unterzeichner sahen, was Liminals Interface ihnen zeigte — nicht das, was tatsächlich on-chain passierte.

Am 22. Oktober 2024 — 75 Tage nach dem Hack — offenbarte Liminal ein Detail, das mehr Schlagzeilen hätte generieren sollen: WazirX hatte immer noch 175 Millionen Dollar auf seiner Plattform eingezahlt. Davon standen rund 50 Millionen Dollar unter direkter Kontrolle von WazirX selbst. Eine Börse, die gerade von 235 Millionen Dollar beraubt wurde, verwendete immer noch denselben Custody-Anbieter für Hunderte von Millionen Dollar.

Im September 2024 beauftragte Liminal ein Audit bei Grant Thornton. Das Ergebnis: Liminals Infrastruktur war intakt. Der Verstoß stammte von der "Client-Seite" — sprich: WazirX. WazirX-Gründer Nischal Shetty antwortete TheStreet direkt: "The cyber attack was not on the infrastructure of WazirX. It was a website we were using for managing these funds — Liminal's platform. We don't know what was happening behind the scenes of a different website."

Zwei Audits. Zwei gegensätzliche Ergebnisse. Jedes beauftragt von der Partei, die es freisprechen sollte.

4. Die Lazarus Group — Wenn Pjöngjang dahinter steckt

Das FBI, Chainalysis und ZachXBT schrieben den Angriff der Lazarus Group zu — der Hacker-Einheit des nordkoreanischen Militärgeheimdienstes (RGB, Reconnaissance General Bureau).

Zwischen 2017 und 2024 stahl Lazarus nach Schätzungen des US-Finanzministeriums über 3 Milliarden Dollar in Kryptowährungen. Diese Gelder finanzieren Kim Jong-uns Atom- und Raketenprogramm und umgehen internationale Sanktionen. Dies ist keine Spekulation: Es ist das Ergebnis paralleler Untersuchungen des FBI, der UN und des US-Finanzministeriums, gestützt durch überprüfbare On-Chain-Analysen.

Ihre Methode ist dokumentiert und konsistent. Monatelange Vorbereitung: Infiltration von Zielorganisationen durch gefälschte Bewerbungsgespräche mit Softwareingenieuren — dieselbe Technik, die beim Ronin-Angriff verwendet wurde — Installation von Malware durch Dateien in Interviews, Kartierung der Infrastruktur, Identifikation schwacher Punkte im Unterschriftsprozess. Dann Ausführung in einem Moment geringer operativer Wachsamkeit.

Die von WazirX gestohlenen Gelder folgten der Standard-Lazarus-Route: Zwischengeldbörsen, dann Tornado Cash — der von OFAC 2022 sanktionierte Ethereum-Mixer. Von Tornado Cash verteilen sich die Gelder über Tausende von Mikrotransaktionen zu sauberen Geldbörsen. 235 Millionen Dollar. Wiederhergestellt: null.

5. Verlustsozialisierung — Wer tatsächlich zahlt

WazirX meldete sich nicht zu Konkurs an. Es tat etwas Subtileres.

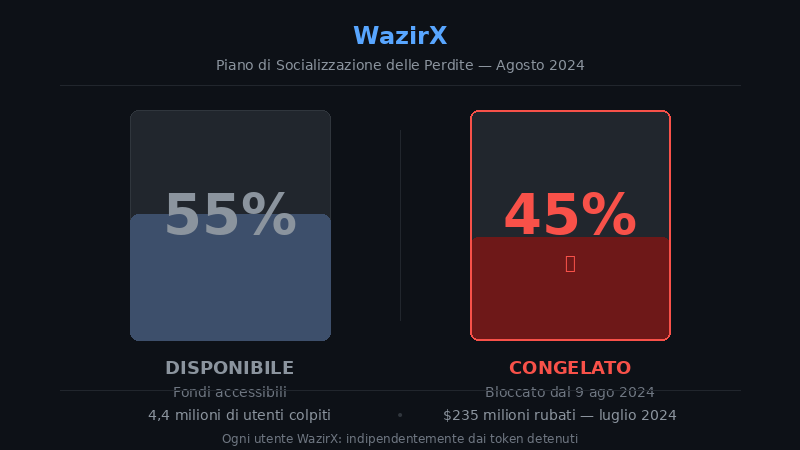

Am 9. August 2024 — drei Wochen nach dem Hack — veröffentlichte die Börse einen "Verlustsozialisierungsplan". 45% des Guthabens jedes Nutzers wurden sofort eingefroren. Jemand mit 10.000 Dollar auf WazirX konnte 5.500 Dollar nutzen. Die restlichen 4.500 Dollar waren in Erwartung eines noch zu definierenden Wiederherstellungsplans gesperrt.

Die Logik: Der Verlust von 235 Millionen Dollar wird proportional auf die gesamte Nutzerbasis verteilt, anstatt sich auf Inhaber der speziell gestohlenen Token zu konzentrieren. Eine Form der erzwungenen Risikoveräußerung.

Das Problem: Ein Nutzer, der nur USDT oder Bitcoin auf WazirX hielt — Vermögenswerte, die vom Hack unberührt waren — endete mit 45% seines Guthabens, das trotzdem eingefroren war. Sein Verlust war nicht betrieblich. Es war auferlegt.

Indische Krypto-Foren, Subreddits, Twitter-Threads: Die Nutzer-Reaktion war Wut. Tausende von Posts. Petitionen. Beschwerden. Ein Reddit-Nutzer aus Indien dokumentierte, dass rund 45.000 Dollar eingefroren waren. Die einzige verbleibende Option war die Teilnahme an einer Sammelklage durch die Singapur-Verfahren — geschätzte Beteiligungskosten höher als das, was sie wahrscheinlich zurückerhalten würden.

6. Singapur, Recovery Token und unmögliche Gerechtigkeit

WazirX operiert über Zettai Pte Ltd, ein in Singapur registriertes Unternehmen. Am 28. August 2024 reichte es eine Moratoriums-Petition bei der Singapur High Court ein, die am 27. September 2024 gewährt wurde.

Parallel brachten 54 Hack-Opfer den Fall zum Obersten Gerichtshof Indiens. Am 16. April 2025 wiesen Richter Gavai und Masih die Petition ab: Kryptoregulierung ist ein Politikum, keine Justizsache. Bereits im März 2025 hatte die NCDRC einen separaten Fall bereits abgelehnt. Für 4,4 Millionen betroffene Nutzer lieferte die indische Judikative eine einfache Botschaft: Kümmert euch selbst.

Der im April 2025 genehmigt Restrukturierungsplan erhielt 93,1% Gläubigerzustimmung. 83% der nicht gestohlenen Gelder werden sofort umverteilt; der Rest kommt in Form von Recovery Tokens, die im Januar 2026 verteilt wurden.

Drei strukturelle Probleme, die der Plan nicht behebt: Recovery Tokens sind an keiner Börse handelbar — null Liquidität, null unabhängiger Marktpreis. Sie werden alle drei Monate von WazirX selbst neu bewertet, ohne externen Mechanismus. Der Plan garantiert keine Mindestentschädigungsquote: Wenn WazirX nicht ausreichende Ressourcen generiert, zahlen die Tokens nichts.

Indische Nutzer, die ihre Rechte als ausländische Gläubiger eines singapurischen Unternehmens geltend machen wollen, müssen sich in internationalen Rechtsverfahren zurechtfinden — Kosten untersagen im Verhältnis zu den meisten Einzelhandelsteilnehmern verlorenen Beträgen.

7. Das Schuldzuweisungsspiel — Wer nicht die ganze Geschichte erzählt hat

Fast zwei Jahre nach dem Hack bleiben fünf Fragen ohne glaubwürdige öffentliche Antworten.

Wie viel wussten WazirX-Manager, bevor sie Nutzer informierten? Der Angriff begann um 9:04 Uhr. Abhebungen wurden um 13:00 Uhr gesperrt. Vier Stunden, während derer die Börse technisch operativ war — und einige Nutzer Gelder eingezahlt.

Warum zeigte Liminals Interface Daten, die mit der Blockchain inkonsistent sind? Wenn WazirX-Unterzeichner auf dem Bildschirm eine legitime Transaktion sahen, während on-chain etwas anderes passierte, war der Kompromittierungspunkt die Interface. Liminal hat keine überprüfbaren technischen Protokolle zum Vorfall veröffentlicht.

Wer genehmigte das Safe-Vertrag-Upgrade, und unter welchem Verfahren? Ein Smart-Contract-Upgrade ist ein riskantes Vorhaben. WazirX' interner Prozess für diese Art von Transaktion wurde nie veröffentlicht.

War die Singapur-Struktur darauf ausgerichtet, das Unternehmen vor Gläubigern zu schützen? Die Moratorie blockierte Nutzer-Rechtsmaßnahmen über ein Jahr lang, während WazirX operierte und seinen Plan in relativer Ruhe aufbaute.

Wer kontrollierte WazirX zum Zeitpunkt des Hacks tatsächlich? Im Dezember 2025 bestätigte Nischal Shetty TheStreet, dass der Eigentumsstreit mit Binance in formaler Schiedsgerichtsbarkeit ist. Binance behauptet, die Übernahme 2019 sei nie finalisiert worden. Shetty nennt es "he said, she said" und weigerte sich zu sagen, ob Binance nach dem Hack ausreichte, unter Berufung auf das laufende Verfahren. Wenn die Eigentumsstruktur zum Zeitpunkt der Verletzung umstritten war, wer hielt endgültige Autorität über operative Entscheidungen?

WazirX und Liminal tauschen immer noch gegenseitige Vorwürfe aus. Keiner hat signifikante rechtliche Konsequenzen erlebt. Kein Geschäftsführer wurde in einer Gerichtsbarkeit angeklagt.

8. Ermittlungsschlussfolgerung

Der WazirX-Diebstahl zeigt etwas, das es sich lohnt, klar zu verstehen.

Das Safe-Protokoll hatte keine Schwachstellen. Die Ethereum-Blockchain war nicht kompromittiert. Die Kryptographie hinter digitalen Signaturen funktionierte exakt wie vorgesehen. Der Angriff erfolgreich, weil er die Mensch- und Infrastruktur-Ebene über der Technologie ausnutzte: die Interface, die Transaktionen anzeigt, der interne Überprüfungsprozess, das Vertrauen zwischen Geschäftspartnern.

Lazarus Group stahl 235 Millionen Dollar, ohne einen einzigen kryptographischen Algorithmus zu berühren. Sie manipulierten das, was Leute auf ihren Bildschirmen sahen.

Im Januar 2026 halten WazirX-Nutzer Recovery Tokens, deren Wert vollständig von der operativen Zukunft eines Unternehmens abhängt, das gerade den zweitgrößten Kryptoraub der Geschichte erlitt. Lazarus Group hat die Gelder bereits konvertiert. Nordkoreas Raketenprogramm erhielt eine Liquiditätsspritze.

Liminal und WazirX streiten immer noch. Gläubiger warten immer noch. Die Geschichte wiederholt sich jedes Jahr — anderer Exchange-Name, gleicher Angriffsmechanismus — weil die Lektion unangenehm ist: Wer deine privaten Schlüssel hält, hält deine Gelder. Der einzige echte Schutz vor dem nächsten WazirX ist, kein nächstes WazirX zu haben, dem du vertraust.

Weitere Informationen: WazirX-Alternativen: sichere Exchanges 2026 | Beste Bitcoin-Börsen 2026 | DAC8 Krypto-Steuer EU 2026 | Bitcoin ETP an Börse